En ny gruppe konfidensielle "Vault 7" -dokumenter, lekket av den non-profit whistleblower-organisasjonen WikiLeaks, har avslørt at USAs sentrale etterretningsbyrå har hacket rutere fra store merkevarer i årevis, og gjort dem til overvåkingsenheter.

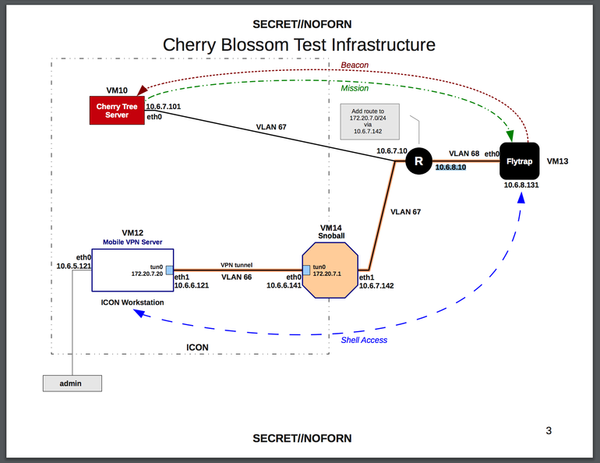

Det rapporterte “Cherry Blossom” -verktøyet kan endre en ruters firmware uten et offers viten, og gi angriperen et bredt spekter av funksjoner som å avlytte nettverkstrafikk, samle passord, skanne etter e-postadresser og telefonnumre og mer.

Angriperen har til og med makt til å omdirigere en intetanende bruker til et bestemt nettsted, inkludert myndigheter laget av nettsider som brukes til phishing-formål.

Når den er smittet, forblir bakdøren funksjonell selv etter at en ruter er oppdatert til en nyere firmwareversjon, så lenge den ikke har endret underliggende maskinvare eller operativsystem.

Hacket kan ikke distribueres eksternt. I stedet kan CIA installere den på en målruter ved å bruke Claymore-verktøyet eller ved å laste inn en kompromittert firmware ved å bruke forsyningskjedetaktikker (avskjære målenheten mellom fabrikken og sluttbrukeren).

ZDNet rapporterer at dokumentene avslører at “Cherry Blossom” -hacket støtter mer enn to dusin rutermodeller fra store produsenter.

Blant de kompromitterte rutermerkene er enhetene fra Asus, Belkin, Buffalo, Dell, Dlink, Linksys, Motorola, Netgear, Senao og US Robotics. Apples AirPort-enheter ser imidlertid ikke ut til å være blant dem, men det faktum at de ikke er oppført betyr ikke at CIA ikke har hacket Time Capsule- og AirPort-enheter.